Обнаружение вредоносного кода украла изображения на телефонах Android и iPhone

В марте 2023 года эксперты из исследовательской фирмы ESET Security обнаружили тип вредоносного кода, зараженного на смартфонах, используя платформы Android и компьютерные Windows. У них есть возможность украсть изображения на устройствах, определять контент на фотографии, чтобы найти фразы, чтобы получить незаконной доступ к криптовалютному кошельку пользователя.

Недавно эксперты из безопасности безопасности Касперского заявили, что они обнаружили тип вредоносного кода с аналогичными функциями, нацелившись на пользователей смартфонов Android и iPhone. Касперские эксперты дают этот вредоносный код под названием «SparkCat».

Касперский сказал, что эксперты по безопасности компании обнаружили много приложений на платформах Android и iOS, которые имеют набор кода SparkCat Monoly. Примечательно, что эти приложения напрямую распространяются в Google Play App Store для Android и даже App Store для iOS.

Впервые приложения, содержащие вредоносные коды, крадут информацию, найденную в App Store App Store для iOS.

Приложения, содержащие приложение, будут интегрированы с функцией определения оптического письма (

В дополнение к целью кражи информации, связанной с электронными кошельками, не исключая вероятность того, что хакеры будут использовать этот тип вредоносного ПО для сбора важной и конфиденциальной информации на изображении, содержащемся на смартфонах.

Анализ признаков времени и даты создания файлов конфигурации вредоносного кода, эксперты по безопасности определяют SparkCat, работающий с марта 2024 года. В некоторых приложениях, содержащих вредоносный код Malarkcat, имеют более 250 000 загрузок в Google Play.

Эксперты говорят, что этот тип вредоносного кода нацелен на пользователей Android и iOS в Европе и Азии.

SparkCat является последним доказательством того, что приложения, содержащие вредоносный код, могут превзойти шаги цензуры для непосредственного распространения в магазине приложений Google Play и App Store. Это увеличивает риск установки приложений, содержащих вредоносный код на их телефонах, не зная об этом.

#Droad #sparkcat #smand #android #iphone #detect #picture #smartphone

В марте 2023 года эксперты из исследовательской фирмы ESET Security обнаружили тип вредоносного кода, зараженного на смартфонах, используя платформы Android и компьютерные Windows.

У них есть возможность украсть изображения на устройствах, определять контент на фотографии, чтобы найти фразы, чтобы получить незаконной доступ к криптовалютному кошельку пользователя.

Недавно эксперты из безопасности безопасности Касперского заявили, что они обнаружили тип вредоносного кода с аналогичными функциями, нацелившись на пользователей смартфонов Android и iPhone. Касперские эксперты дают этот вредоносный код под названием «SparkCat».

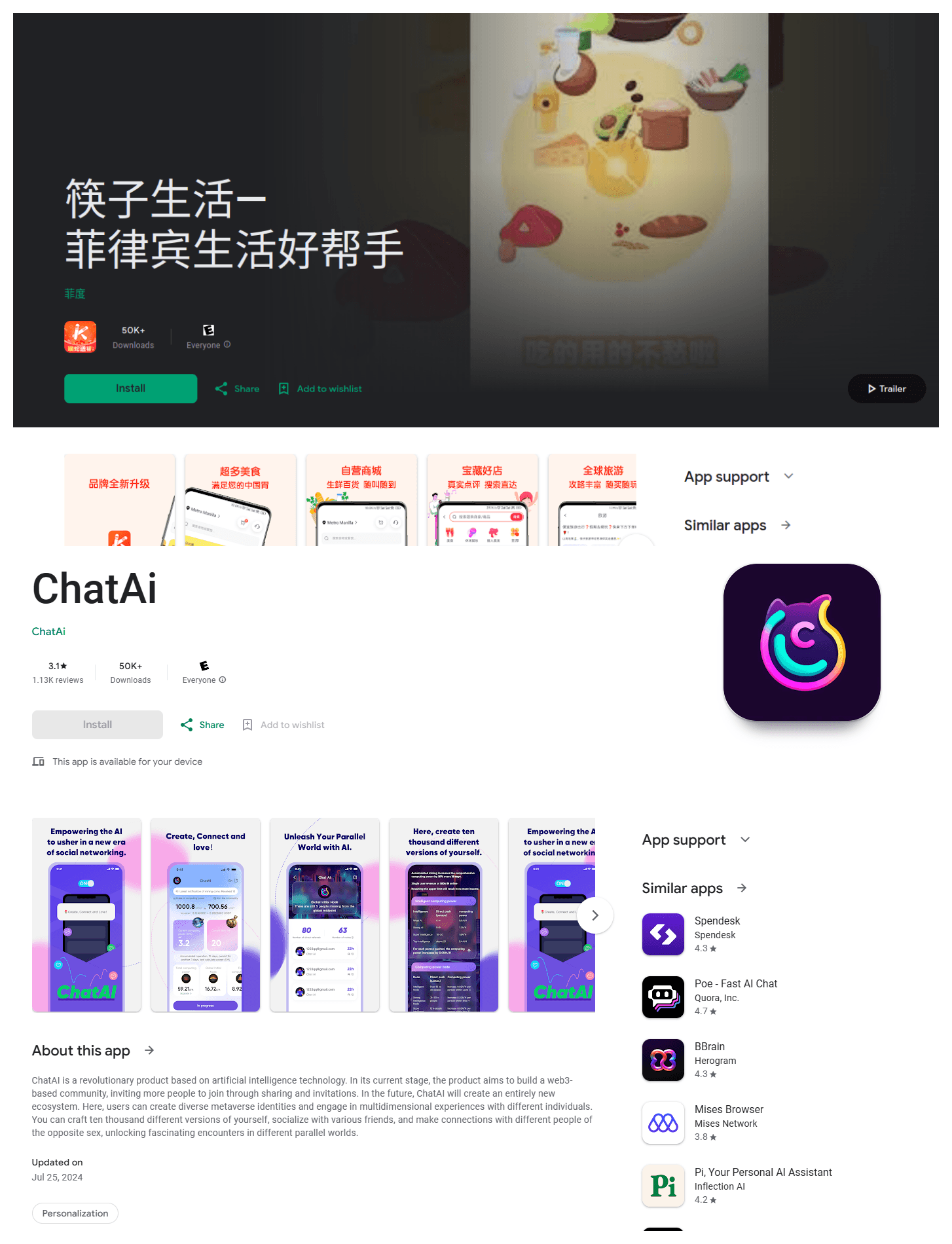

Приложения содержат вредоносный код SparkCat, выдавая себя в форме интегрированных приложений искусственного интеллекта, распределенных непосредственно в App Store App Store (фото: Kaspersky).

Касперский сказал, что эксперты по безопасности компании обнаружили много приложений на платформах Android и iOS, которые имеют набор кода SparkCat Monoly. Примечательно, что эти приложения напрямую распространяются в Google Play App Store для Android и даже App Store для iOS.

Впервые приложения, содержащие вредоносные коды, крадут информацию, найденную в App Store App Store для iOS.

Приложения, содержащие приложение, будут интегрированы с функцией определения оптического письма (

Данные, собранные по злонамеренному коду с помощью изображений на смартфонах, будут отправлены на внешний сервер из -за хакеров. Основываясь на этой информации, хакеры могут незаконно войти в электронный кошелек пользователя, чтобы перевести деньги снаружи без неизвестного жертвы.

В дополнение к целью кражи информации, связанной с E -Wallets, не исключая возможность того, что хакеры будут использовать этот тип вредоносного ПО для сбора важной и конфиденциальной информации на изображении, содержащемся на смартфонах, таких как скриншот фотографий, пароль для входа в систему. Анкет

«

«Приложение, содержащее злой код Sparkcat, распространяется непосредственно в Google Play, с более чем 50 000 загрузок (фото: Касперский).

Анализ признаков времени и даты создания файлов конфигурации вредоносного кода, эксперты по безопасности определяют SparkCat, работающий с марта 2024 года. Некоторые приложения, содержащие MalarkCat, имеют более 250 000 загрузок в Google Play, показывая, что многие люди установили приложения, содержащие вредоносный код на своих устройствах, не зная об этом.

Эксперты говорят, что этот тип вредоносного кода нацелена на пользователей Android и iOS в Европе и Азии, включая ОАЭ, Казахстан, Китай, Индонезию, Индию …

«Этот тип вредоносного кода особенно опасен, потому что нет явного признака того, что наличие вредоносного кода в приложении, вызывая идентификацию вредоносного кода, сталкивается с многими трудностями», — говорится в отчете Касперского.

«Первоначальные требования приложения, содержащего вредоносный код, кажутся безвредными, а монополия работает подлый. Этот тип вредоносного кода нарушает неправильное представление о том, что токсичные приложения и угрозы нацелены только на платформы Android и не связаны с iOS », — добавил отчет.

SparkCat является последним доказательством того, что приложения, содержащие вредоносный код, могут превзойти шаги цензуры, чтобы напрямую распространяться в магазине приложений Google Play и App Store. Это увеличивает риск установки приложений, содержащих вредоносный код на их телефонах, не зная об этом.

Связанный

Откройте для себя больше от доктора Apple Store — подлинная система Apple VN — взять на себя инициативу в цене

Зарегистрируйтесь, чтобы получить последние сообщения, отправленные на вашу электронную почту.

Больше на 24 Gadget - Review Mobile Products

Подпишитесь, чтобы получать последние записи по электронной почте.